Malware para Android que rouba tudo o que passa no ecrã do smartphone

Uma equipa de investigadores de Amesterdão detetou um malware a correr nos smartphones Android que tem uma particularidade desagradável. Vigia toda a atividade no ecrã do dispositivo para captar os dados por forma a os de tudo o que o utilizador usar.

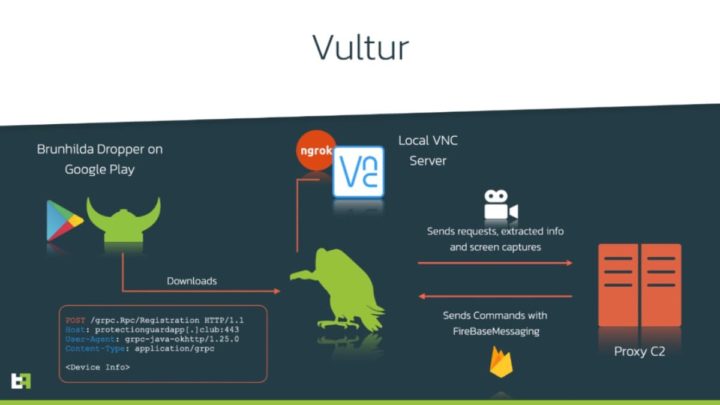

O nome de Vultur foi dado ao novo malware que nalguns casos foi disseminado com outras apps alojadas na Google Play Store. Este é capaz de recolher rapidamente as credenciais de login de mais de 100 aplicações bancárias e de criptomoedas em milhares de dispositivos.

A empresa ThreatFabric estimou que o Vultur afetou entre 5.000 e 8.000 utilizadores até ao momento. De acordo com a configuração do malware, este, visa aplicações de mobile banking para bancos na Itália, Austrália, Espanha, Holanda e Reino Unido. Para já não há informação de utilizadores afetados em Portugal.

Outros dos alvos deste malware são as credenciais para carteiras móveis de criptomoeda e aplicações de redes sociais.

Como funciona o Vultur?

De acordo com a empresa de segurança cibernética ThreatFabric, o Vultur está entre as primeiras ameaças do Android a registar o ecrã de um dispositivo, sempre que uma das aplicações visadas é aberta.

O Vultur usa uma implementação real da aplicação de partilha de ecrã VNC para espelhar o ecrã do dispositivo afetado para um servidor controlado pelo invasor. Então, recorrendo à tecnologia Virtual Network Computing (VNC), um protocolo de internet que permite a visualização de interfaces gráficas remotas através de uma ligação segura, a vítima pode ser controlada remotamente sem dar conta.

O Vultur está atualmente a ser instalado em dispositivos que foram previamente infetados com o malware “Brunhilda”, conhecido por chegar ao utilizador via Play Store da Google e servir como “conta-gotas” para outras formas de malware. Este último malware foi já detetado em várias aplicações de fitness, por exemplo.

Este malware tem sucesso em assumir o controlo total sobre um dispositivo apenas se conseguir enganar os utilizadores para que concedam acesso à permissão de acessibilidade. No entanto, o trojan tem a capacidade de pressionar automaticamente o botão “Voltar” sempre que os utilizadores navegam para o ecrã que poderia levar a desinstalar a aplicação “mãe”.

Deixe uma resposta